LEGIC Connect w Apple Wallet – nowoczesne podejście do zarządzania dostępem

lut 26, 2025

W dzisiejszym świecie cyfrowe poświadczenia stają się coraz bardziej popularne, a tradycyjne fizyczne karty dostępu stopniowo odchodzą do lamusa. W odpowiedzi na te zmiany firma LEGIC, lider w dziedzinie technologii zabezpieczeń, ogłosiła integrację swojego rozwiązania LEGIC Connect z Apple Wallet. Dzięki temu użytkownicy mogą przechowywać i zarządzać swoimi kluczami dostępu bezpośrednio na iPhonie lub Apple Watchu.

Czym jest LEGIC Connect?

LEGIC Connect to kompleksowa platforma do zarządzania mobilnymi poświadczeniami, wykorzystywana w systemach kontroli dostępu, transakcjach bezdotykowych czy identyfikacji użytkowników. Umożliwia zdalne wydawanie, aktualizowanie, zawieszanie i dezaktywowanie kluczy cyfrowych, eliminując konieczność korzystania z tradycyjnych kart dostępu.

Nowe możliwości dzięki integracji z Apple Wallet

Połączenie LEGIC Connect z Apple Wallet otwiera nowe możliwości w zakresie zarządzania dostępem. Teraz użytkownicy mogą przechowywać swoje klucze cyfrowe w jednym miejscu, co zwiększa wygodę i bezpieczeństwo.

Najważniejsze funkcje nowej integracji:

- Szybki dostęp bez odblokowywania urządzenia – Express Mode pozwala na otwieranie drzwi czy przejście przez kontrolę dostępu bez konieczności wprowadzania kodu czy uwierzytelniania Face ID.

- Działanie nawet przy niskim poziomie baterii – Power Reserve umożliwia korzystanie z kluczy nawet wtedy, gdy bateria urządzenia jest rozładowana.

- Bezpieczeństwo na najwyższym poziomie – Dzięki szyfrowaniu i LEGIC Orbit (system zarządzania kluczami kryptograficznymi), dane użytkowników są w pełni zabezpieczone.

Dlaczego warto korzystać z LEGIC Connect?

Firmy i instytucje wdrażające LEGIC Connect mogą zaoferować swoim pracownikom, klientom czy gościom nowoczesny i wygodny sposób dostępu do budynków, pokoi hotelowych czy obiektów przemysłowych. Redukcja fizycznych kart nie tylko zwiększa bezpieczeństwo, ale również pozwala na lepsze zarządzanie dostępem oraz zmniejszenie kosztów związanych z wydawaniem kart.

Integracja LEGIC Connect z Apple Wallet to kolejny krok w kierunku cyfryzacji i inteligentnych systemów dostępu, który z pewnością znajdzie zastosowanie w wielu branżach.

Pozostałe aktualności

System kontroli dostępu – co to jest i jak działa w praktyce?

W obliczu powstawania coraz nowszych zagrożeń tradycyjne metody zabezpieczania mienia bazujące na kluczach mechanicznych stają się niewystarczające. Współczesne przedsiębiorstwa oraz obiekty infrastruktury krytycznej wymagają rozwiązań, które nie tylko fizycznie…

Eksploatacja monitoringu wizyjnego w świetle prawa

Monitoring wizyjny od lat stanowi jeden z podstawowych filarów technicznych systemów ochrony, jednak jego rola we współczesnych instalacjach wykracza daleko poza prostą obserwację obrazu. Rozwój technologii CCTV, integracja z innymi systemami bezpieczeństwa, a także…

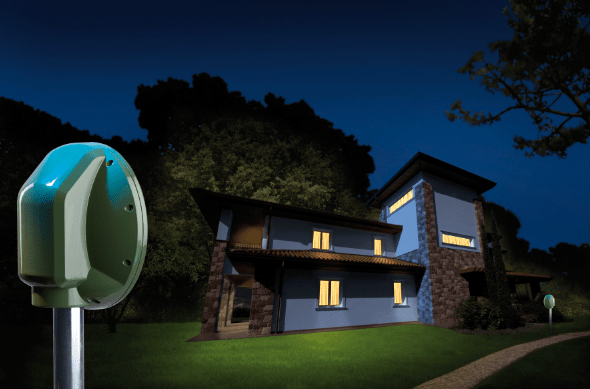

Pełna ochrona granic posesji – fale elektromagnetyczne, systemy perymetryczne i kamery termowizyjne

Bezpieczeństwo obiektów – zarówno przemysłowych, jak i prywatnych – zaczyna się na ich granicach. Z tego powodu współczesne technologie coraz częściej skupiają swoje działanie na wczesnym wykrywaniu potencjalnych zagrożeń. Ochrona perymetryczna, czyli zabezpieczenie…